VPN-продукты ЗАСТАВА обеспечивают:

При использовании криптомодулей Crypton, VPN продукты ЗАСТАВА обеспечивают криптографически стойкую защиту трафика между географически разнесенными локальными вычислительными сетями филиалов и штаб-квартиры предприятия, а также отдельными удаленными компьютерами работников, находящихся вне его пределов — в любой точке мира, где есть телефонная связь или Internet.

При построении корпоративных intranet-систем, продукты ЗАСТАВА реализуют конфиденциальность при работе с информацией в единой корпоративной сети предприятия. Защищая коммуникации между корпорацией, ее партнерами и клиентами, продукты ЗАСТАВА используются для создания надежных extranet-системы. VPN-продукты ЗАСТАВА имеют сертификаты Гостехкомиссии при Президенте РФ.

| Ключевые свойства | Преимущества использования для организаций |

|---|---|

| Использование открытых каналов связи, в том числе Internet | Возможность сокращения использования или полного отказа от дорогих выделенных линий связи |

| «Прозрачность» для пользователей | Не требуется обучение пользователей |

| «Прозрачность» для приложений | Не требуется модификация прикладного программного обеспечения и изменение работы приложений |

| Совместимость с существующими VPN на базе IPsec, системами аутентификации пользователей, PKI и системами сетевого управления. Безусловное соблюдение стандартов и открытость архитектуры | Защита инвестиций в информационные технологии:

|

| Масштабируемость и полнота продуктного ряда | Легкость в развитии системы при росте сетей и объема задач |

Для эффективного противодействия сетевым атакам и обеспечения возможности активного и безопасного использования открытых сетей в бизнесе в начале 90-х родилась концепция построения виртуальных частных сетей — VPN (virtual private network). VPN позволяют формировать виртуальные защищенные каналы в сетях общего пользования, гарантирующие аутентичность, целостность и конфиденциальность информации. Наиболее эффективные технологии VPN, использующие принцип криптографической защиты IP-пакетов, были заложены в наборе стандартов IPsec, которые войдут в будущий стандарт Internet — IP v6. Эта технология предполагает инкапсуляцию открытых IP-пакетов в защищенные IPsec-пакеты, перехватывая их между сетевым (IP) и канальным (L) уровнями в стеке TCP/IP, что делает работу VPN прозрачной для приложений (App-уровень).

Заштрихованная область показывает уровни стека, защищаемые IPsec. Промежуточные хосты видят только защищенные IPsec-пакеты. Такая схема образует защищенный IPsec-канал от отправителя к получателю через все промежуточные узлы сети.

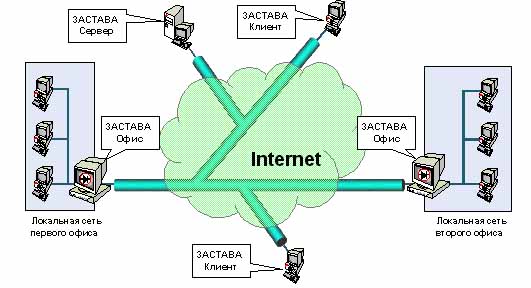

Исторически основное предназначение VPN — обеспечение организаций возможностью безопасно использовать внешние дешевые каналы связи, проходящие через потенциально опасные открытые сети, в частности, Internet. VPN ЗАСТАВА создает виртуальные защищенные «туннели» в открытых TCP/IP сетях типа Internet. На рисунке они проиллюстрированы трубами, закрывающими информационные потоки организации.

Наличие «туннеля» позволяет решить двойную задачу:

Продукты ЗАСТАВА позволяют организовывать защищенные «туннели» как между офисами компании, так и к отдельным рабочими станциям и серверами. При этом не имеет никакого значения, как удаленный клиент подключится к защищенным ресурсам корпоративной VPN — через Internet провайдера на другом континенте, или дозвонится с домашнего компьютера на модемный пул корпоративного сервера доступа. Все, что увидит сторонний наблюдатель — поток обычных IP пакетов с нераспознаваемым содержимым.

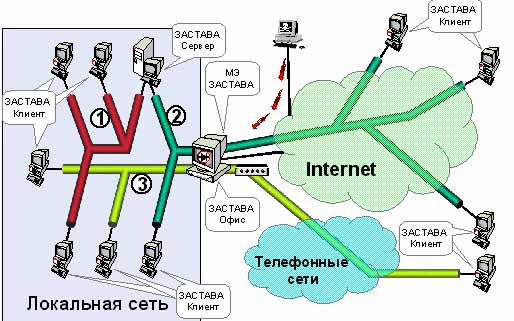

Последовательный и системный подход к построению защищенных сетей предполагает не только защиту внешних каналов связи, но и эффективную защиту внутренних сетей путем выделения замкнутых внутренних контуров VPN, используемых определенным набором компьютеров с определенными бизнес-приложениями. При этом новая сегментация будет отражать только структуру бизнес-процессов корпорации, никоим образом не завися от конкретной топологии и сегментации внутренних локальных сетей. На рисунке показана возможная схема реализации такого подхода. С помощью VPN ЗАСТАВА созданы три логически разделенные виртуальные сети.

Первая, включающая всего 4 компьютера, находится целиком в локальной сети предприятия. Это VPN финансового отдела. Вторая частично выходит во внешние сети, обеспечивая доступ к корпоративному intranet-серверу одному компьютеру из локальной сети и трем разъезжающим по всему свету сотрудникам отдела маркетинга, которые работают в VPN, получая доступ к ней через любого Internet-провайдера в любой стране мира. Третья сеть обеспечивает директору предприятия защищенный доступ из дома к своему рабочему компьютеру и компьютеру секретаря через модемный пул сервера доступа.

Все пользователи образованных таким образом виртуальных сетей могут быть всегда уверены, что их конфиденциальная информация доступна строго заданному кругу участников взаимодействия независимо от того, где они находятся — внутри или снаружи стен предприятия, и каким образом они получают доступ к сети — через внутреннюю LAN, через Internet, по выделенным каналам или через локальный сервер доступа с модемным пулом.

На самом деле приведенная аналогия с туннелями не показывает всего многообразия контроля доступа, обеспечиваемого VPN ЗАСТАВА. Например, в первой из описанных сетей можно разрешить трем клиентским компьютерам финансового отдела общаться только со своим сервером и запретить взаимное общение между самими клиентами, еще более усилив политику безопасности.

Таким образом, VPN ЗАСТАВА позволяет создать целый ряд VPN-сетей и полностью изолировать их как друг от друга, так и от взаимодействия с внешними открытыми сетями и Internet, даже когда VPN проходит сквозь эти сети. Однако в случае необходимости такого взаимодействия VPN ЗАСТАВА сможет поддержать, наряду с защищенными, и открытые соединения в строго контролируемых точках сети. На рисунке есть открытый IP-канал — черная линия — от компьютера-шлюза к облаку Internet (показанные на рисунке параллельные «туннель» VPN и открытый IP-канал реально проходят, конечно, в одном потоке). Поскольку в этом случае внутренняя сеть предприятия (но не внутренние VPN) потенциально подвергается атакам через Internet (они изображены стрелками от пиратского компьютера), необходимо использовать межсетевой экран ЗАСТАВА для обеспечения контроля на границе VPN/Internet. Необходимость совместного использования VPN ЗАСТАВА и межсетевого экрана ЗАСТАВА следует из двойственной потребительской сущности Internet:

ПО ЗАСТАВА-Офис и межсетевой экран ЗАСТАВА устанавливаются на одном сервере, защищающем локальную сеть корпорации. В следующей версии VPN ЗАСТАВА эти два продукта будут объединены.

Продуктный ряд ЗАСТАВА состоит из собственно программных VPN-устройств, осуществляющих защиту информации и контроль доступа из сети и программных средств управления VPN-сетью.

VPN-устройства | |

| ЗАСТАВА-Персональный Клиент | Продукт для защиты клиентских компьютеров корпоративной VPN. Удобный графический интерфейс пользователя дает возможность гибко управлять защищенными и открытыми соединениями. |

| ЗАСТАВА-Корпоративный Клиент | Продукт для защиты клиентских компьютеров корпоративной VPN. Отсутствие графического пользовательского интерфейса делает систему незаметной и неконфигурируемой для конечного пользователя, возлагая централизованное управление на администратора безопасности. Обладает развитыми средствами аутентификации конечного пользователя и контроля его присутствия с помощью смарт-карт. |

| ЗАСТАВА-Сервер | Продукт предназначен для защиты серверных платформ, поддерживает пользователей с изменяющимися IP-адресами. |

| ЗАСТАВА-Офис | Продукт для защиты локальной сети предприятия, в которой могут находиться как защищенные другими продуктами ЗАСТАВА компьютеры, так и незащищенные. Обладает развитыми средствами управления политикой сетевой безопасности, обеспечивает сокрытие топологии сети и выполнение функций маршрутизации. |

| Межсетевой экран ЗАСТАВА | Обеспечивает первый эшелон защиты ресурсов корпоративной сети, открытых для доступа из Internet, таких как WWW, FTP, E-MAIL, NNTP-серверов, позволяет организовать безопасный доступ ее пользователей в Internet, а также решить задачу внутреннего сегментирования сети в соответствии с организационной структурой и политикой безопасности предприятия. |

Средства управления VPN | |

| Сервер сертификатов ЗАСТАВА | Предназначен для хранения в виде открытой базы данных сертификатов всех пользователей VPN. Осуществляет автоматическую раздачу сертификатов VPN-устройствам по протоколу CDP и взаимодействие с внешними PKI по протоколу LDAP. |

| Центр управления ЗАСТАВА | Осуществляет централизованное управление клиентскими VPN устройствами. |

Фирма АНКАД предлагает криптомодуль Crypton, который реализует отечественные криптоалгоритмы, разработан в соответсвии с лицензией ФАПСИ, сертифицирован в ряде комплексов. Crypton обеспечивает:

Разработчик: ООО «Анкад»

Разработчик: Элвис+